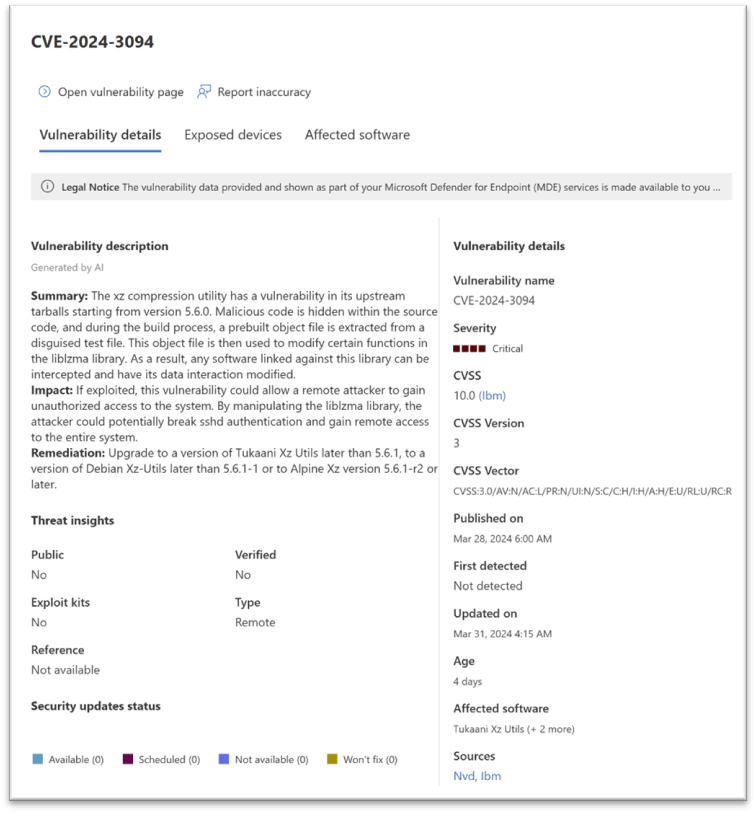

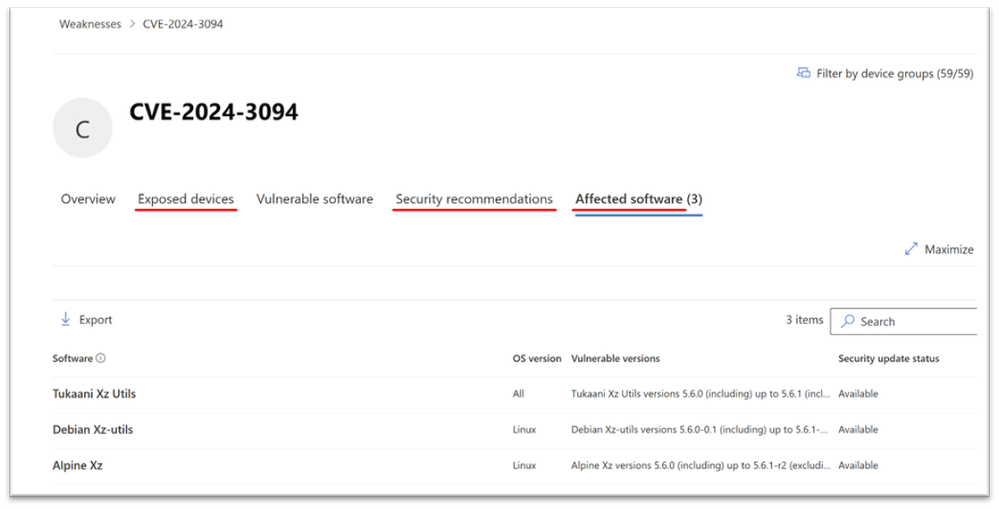

微軟發佈有關在XZUtils中發現的關鍵漏洞的詳細常見問題解答和指導。該漏洞的標識符為CVE-2024-3094,嚴重等級為危急,發現原因是軟件供應鏈遭到破壞。XZUtils工具主要用於各種Linux發行版的數據壓縮,對於管理軟件包、內核映像等非常重要。

微軟的回應包括針對受此漏洞影響的用戶的關鍵建議。該公司建議將 XZ Utils 降級到安全版本,並使用 Microsoft Defender Vulnerability Management 和 Defender for Cloud。

該漏洞是微軟員工Andres Freund 在調查 Debian 系統 SSH 性能問題時 "意外 "發現的。弗羅因德註意到與 XZ Utils 更新相關的異常行為,從而發現 XZ Utils 5.6.0 和 5.6.1 版本中故意植入的後門。

該後門允許擁有正確私鑰的攻擊者利用 SSH 操作,授予他們對系統的 root 訪問權限。後門通過五級加載器操作,操縱函數解析過程,使攻擊者能夠遠程執行任意命令。

以下是受該漏洞影響的 Linux 發行版:

Fedora Rawhide | https://www.redhat.com/en/blog/urgent-security-alert-fedora-41-and-rawhide-users |

Fedora 41 | https://www.redhat.com/en/blog/urgent-security-alert-fedora-41-and-rawhide-users |

Debian 測試版、不穩定版和實驗版 5.5.1alpha-0.1 至 5.6.1-1。 | https://lists.debian.org/debian-security-announce/2024/msg00057.html |

openSUSE Tumbleweed 和 openSUSE MicroOS | https://news.opensuse.org/2024/03/29/xz-backdoor/ |

Kali Linux | https://www.kali.org/blog/about-the-xz-backdoor/ |

值得註意的是,紅帽企業 Linux(RHEL)版本不受影響。最流行的 Linux 發行版之一 Ubuntu 也沒有受到影響,因為它使用的是 XZ Utils 的舊版本 5.4。

除上述步驟外,還可檢查您的 Linux 系統是否受該漏洞影響、

在終端中運行 xz --version 命令,檢查系統中安裝的 XZ Utils 版本。如果輸出顯示版本等於 5.6.0 或 5.6.1,則系統可能存在漏洞。

如果您的系統正在運行易受攻擊的 XZ Utils 版本,請立即采取行動更新系統,尤其是在使用基於 .deb 或 .rpm 的 glibc 發行版的情況下。優先更新在公開訪問的 SSH 端口上使用 systemd 的系統,以降低直接風險。

如果懷疑自己的系統可能已被入侵,還可以查看審計日志,查找任何可能表明存在未經授權訪問或異常活動的異常情況。

要解微軟的建議和詳細的常見問題,請訪問此處的微軟技術社區頁面。