理論上,大多數惡意的Android應用來自可疑的網頁或第三方應用商店,但安全研究人員經常發現它們隱藏在Google的官方Play商店中。卡巴斯基的一份新報告表明,被黑的PlayStore應用正變得越來越復雜。

在本周發表的一份新報告中,安全公司卡巴斯基描述一個暗網市場,提供用Android惡意軟件和間諜軟件入侵目標的服務。黑客可以將大部分惡意代碼偷偷放到Google Play商店,規避Google最嚴格的保護措施。

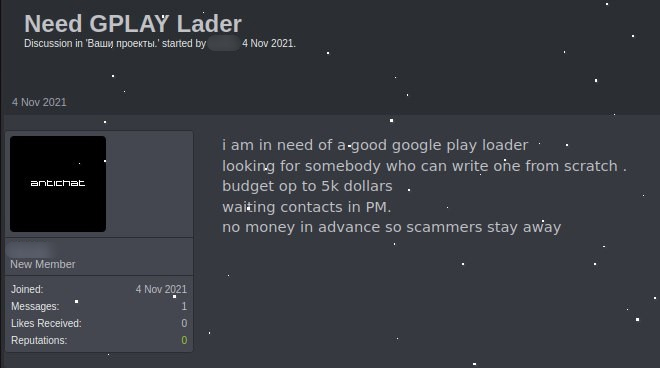

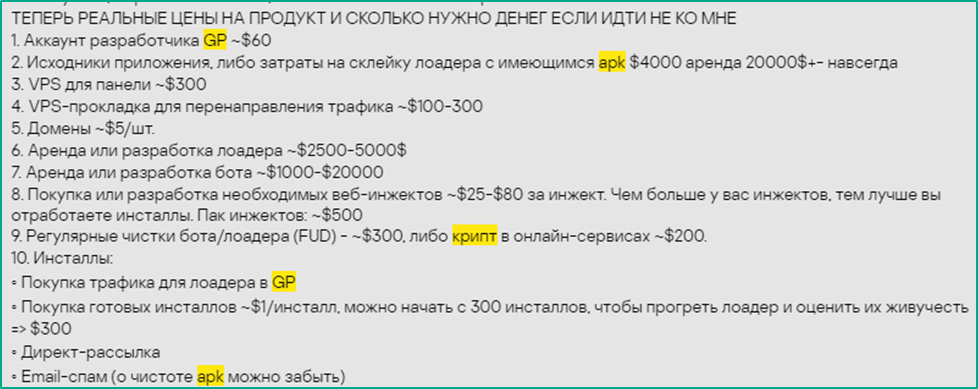

這個過程的第一步,也可以說是對終端用戶最危險的一步就是劫持Play商店的開發者賬戶。一個潛在的攻擊者可以向黑客支付25-80美元,購買一個被盜或用偷來的憑證註冊的開發者賬戶。這讓網絡犯罪分子把以前信任的應用程序轉化為惡意軟件的載體。

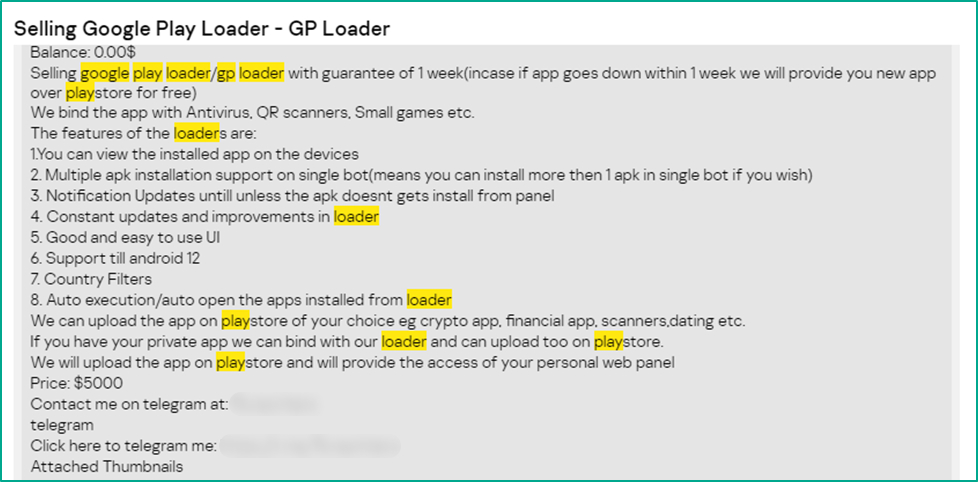

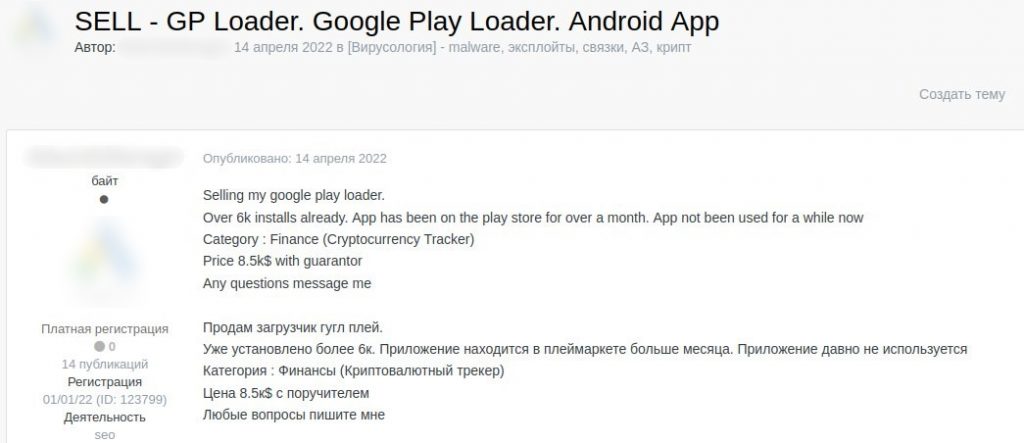

如果攻擊者上傳一個新的應用,他們可能不會立即加載間諜軟件,以避免引起Google的註意,相反,其策略是等待,直到它積累足夠的下載量。黑客還提供誇大下載量的服務,並發起Google廣告活動,使欺詐性的應用程序看起來更合法。

然後,黑客可以使用加載器,通過看似合法的更新將惡意代碼推送到目標設備,但這些可能不包含最終的惡意軟件有效載荷。應用程序可能會要求用戶同意從Google遊戲商店以外的地方下載應用程序或其他信息,然後完全感染設備以完全控制或竊取信息。被感染的應用程序有時會停止正常工作,直到用戶授予下載完整有效載荷的權限。

黑客在銷售惡意軟件時提供一系列復雜的服務和交易,包括演示視頻、捆綁銷售、拍賣和各種付款計劃。惡意軟件賣傢可能會要求一次性付款,從詐騙行動中獲得一定比例的利潤,或收取訂閱費。

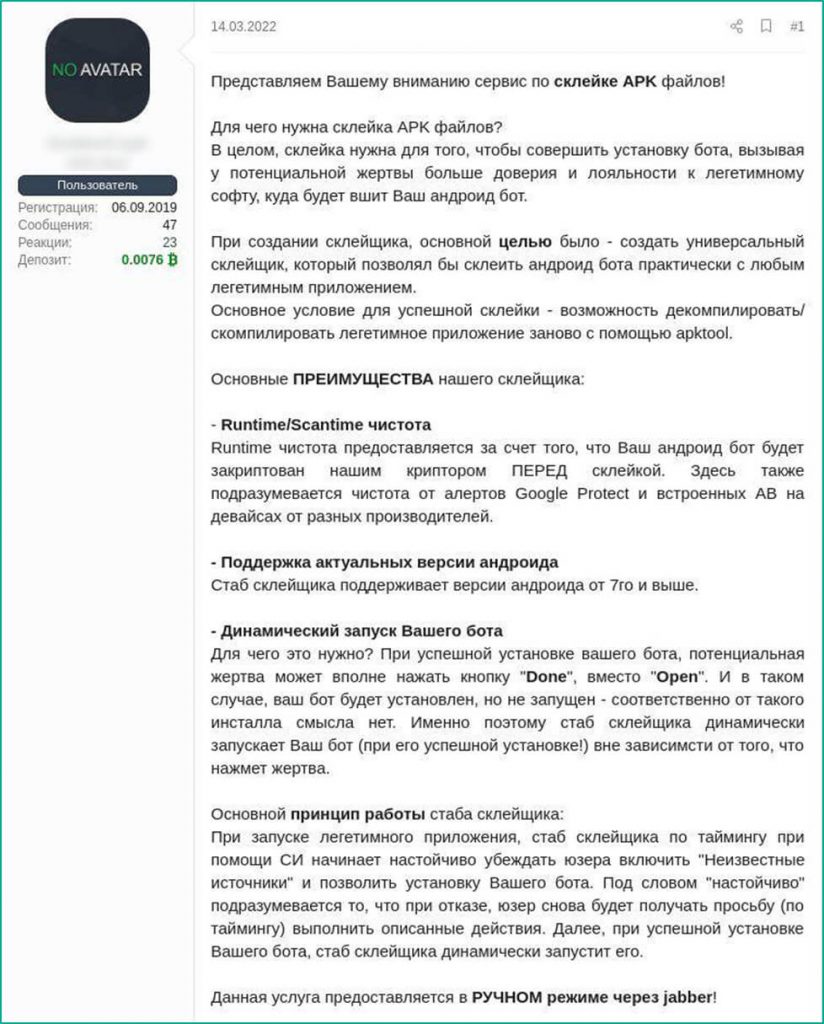

為增加成功感染的機會,黑客們出售混淆服務,使有效載荷復雜化,以加強對Google的安全防護。相反,存在更便宜的綁定服務選擇,試圖用非Play Store APK感染目標,其成功率比加載器低。

對用戶來說,最直接的預防措施是永遠不要讓Play Store應用程序從Play Store以外的地方下載任何東西,特別是如果這些應用程序通常不要求這種許可。始終謹慎對待授予應用程序的權限。同時,開發者應該格外小心,通過多因素認證和一般的警惕性等常見的最佳做法來保護他們的賬戶安全。最常受影響的應用程序是加密貨幣追蹤器、二維碼掃描器、約會和金融應用程序。