AMD於8月底官宣銳龍7000系列AM5臺式處理器,盡管英特爾13代RaptorLake-S的性價比更高一些,但紅隊的Zen4也有一些發燒友們更高度關註的品質。周五的時候,Phoronix分享銳龍R9-7950X旗艦CPU的部分基準測試成績,結果發現AMD已經相當出色地搞定各種漏洞緩解措施、以及更細致的開關選項。

(來自:Phoronix)

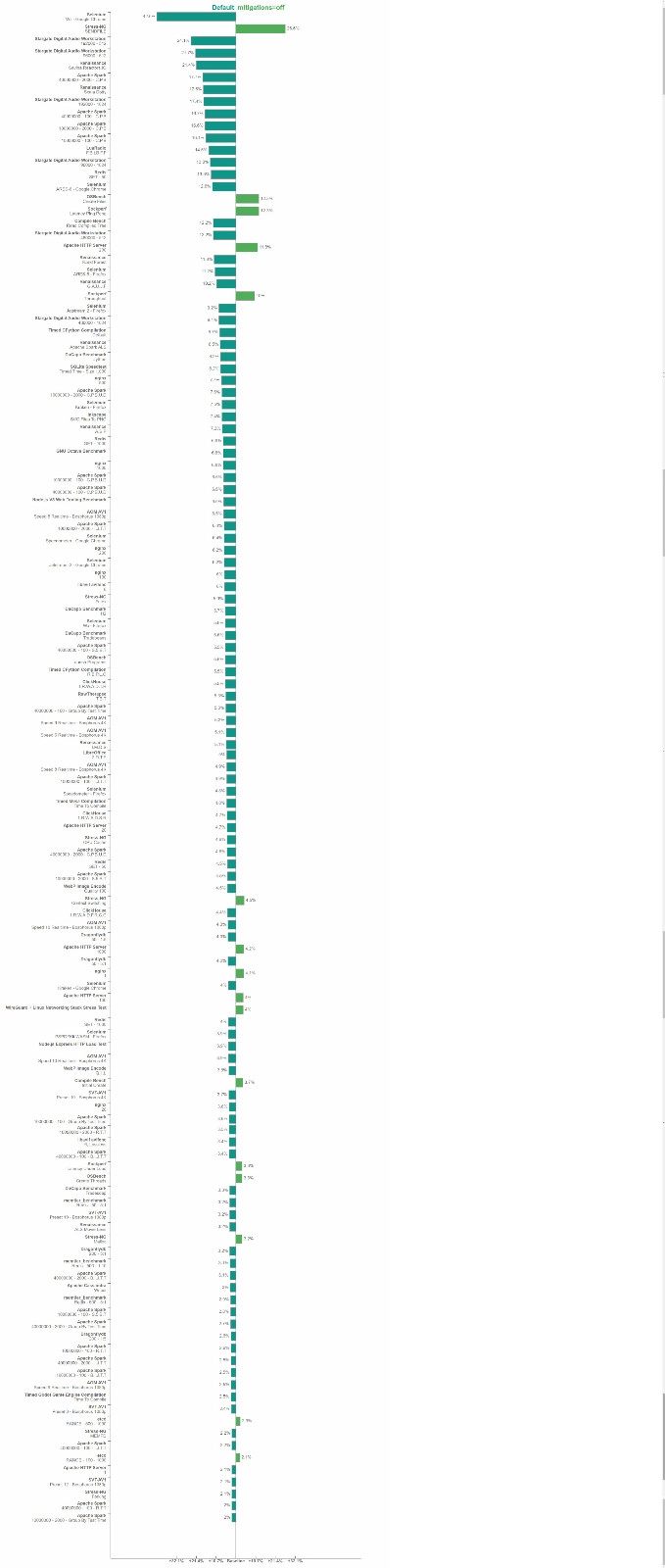

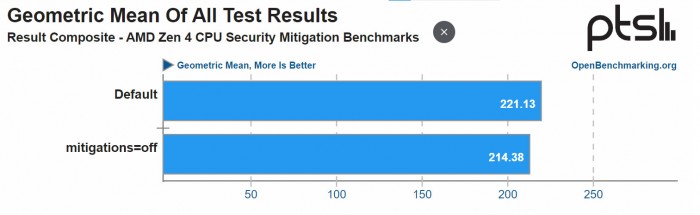

可知在啟用 CPU 漏洞緩解措施的默認狀態下 —— 與禁用緩解措施相比,Zen 4 芯片仍能保持相當優秀的整體優勢。

Phoronix 寫道:

在 Zen 4 平臺上,你仍可在啟動內核的情況使用 mitigations=off 來禁用 SSB 和 Spectre(V1 / V2)的緩解措施,使系統處於易受攻擊的狀態。

盡管此前見過的許多 CPU 安全漏洞緩解措施,都在一定程度上造成性能損失。但在 Zen 4 銳龍 R9-7950X 上,你實際上沒必要禁用相關措施。

Zen 4“性能與安全”緩解措施 - 開/閉狀態下的表現對比

在本次評估開展的 190 次測試中,啟用 CPU 漏洞緩解措施的默認狀態,平均贏得近 72% 的成績。

Zen 4 CPU 漏洞緩解措施 - GeoMean 測試對比

Neowin 指出,盡管 Zen 4 很大程度上隻是在 Zen 3 基礎上加以改進,但在上一代 R9-5950X 平臺上、其使用 retpoline 補丁的測試成績,還是略遜英特爾 CPU 一籌。