AMDRyzen7000CPU在默認情況下保持啟用SpectreV2緩解措施時,其性能反而有所提高。以前,英特爾和AMD的CPU緩解措施是為解決軟件的漏洞問題,這往往會降低性能。開源技術媒體Phoronix的MichaelLarabel對AMD的Ryzen7000桌面CPU進行進一步測試,包括Ryzen97950X和Ryzen57600X。

上周的數據結果顯示,AMD Ryzen 9 7950X在其"開箱即用"的狀態下對Linux不做任何處理,比啟用之前的安全緩解措施要快。

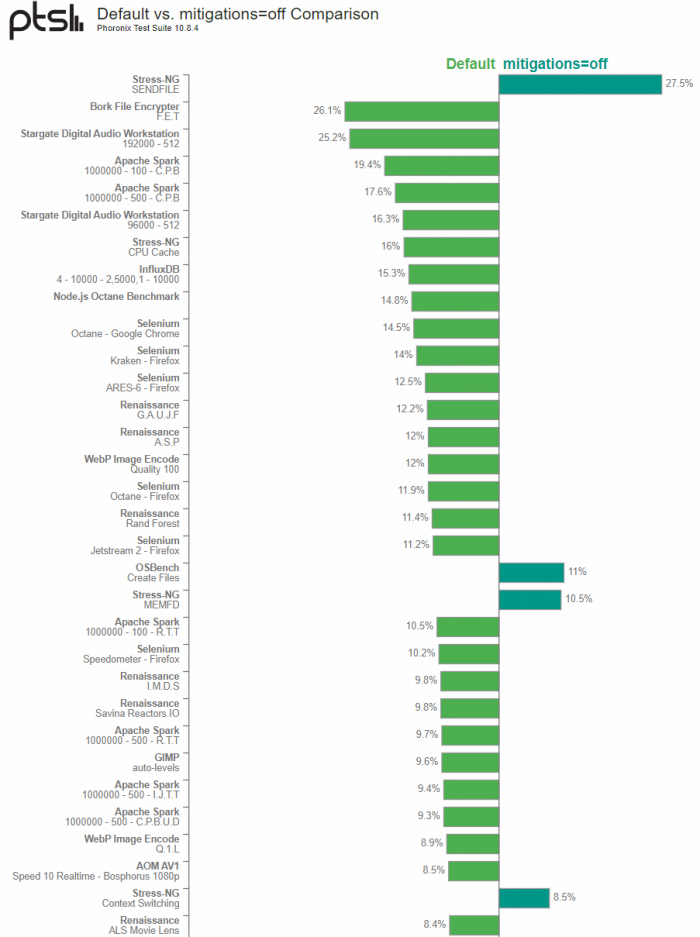

AMD Ryzen 5 7600X CPU在一小部分測試中關閉安全緩解措施可以顯示出積極的結果,主要是在測試的眾多合成內核基準中,在剛剛發佈的Linux 6.0操作系統中也是如此。

然而,OpenJDK Java、數據庫工作負載、其他一些工作負載和網絡瀏覽器測試在禁用安全緩解措施時反而會對基於Ryzen 5 7600X的測試系統產生負面影響。

在Spectre V1中,從Linux 6.0的角度來看,Spectre V1減輕_user pointer sanitization和usercopy/SWAPGS障礙,同時通過prctl禁用SSBD/Spectre V4安全緩解措施的投機存儲旁路。Spectre V2對系統的影響不同,因為包含Retpolines、IBRS固件、常態單線程間接分支預測器、條件間接分支預測器障礙和返回棧緩沖區填充。

最新的AMD Zen 4架構沒有受到任何已知CPU安全漏洞的影響。

Larabel還發現,在他的AMD Ryzen 5 7600X CPU測試系統上,禁用Spectre V2緩解措施對Zen 4架構的性能產生巨大的負面影響。然而,當禁用Spectre V1安全緩解措施時,其性能影響可以忽略不計。

與英特爾的產品和以前的Zen核心相比,AMD Zen 4架構更加優化,對Spectre V2緩解的反應更好。他建議用戶將設置保持在默認狀態,而不是禁用安全措施以獲得最佳性能。