澳大利亞聯邦警察聲稱已經確定Medibank勒索軟件攻擊背後的網絡犯罪分子,該攻擊損害涉及970萬客戶的個人數據。澳大利亞聯邦警察局局長ReeceKershaw周五表示,該機構已經鎖定對澳大利亞最大的私人健康保險公司進行攻擊的個人身份。

他拒絕透露這些人的名字,但他說,澳大利亞聯邦警察認為,那些應該漏洞負責的人現在在俄羅斯,盡管一些附屬分支可能在其他國傢。

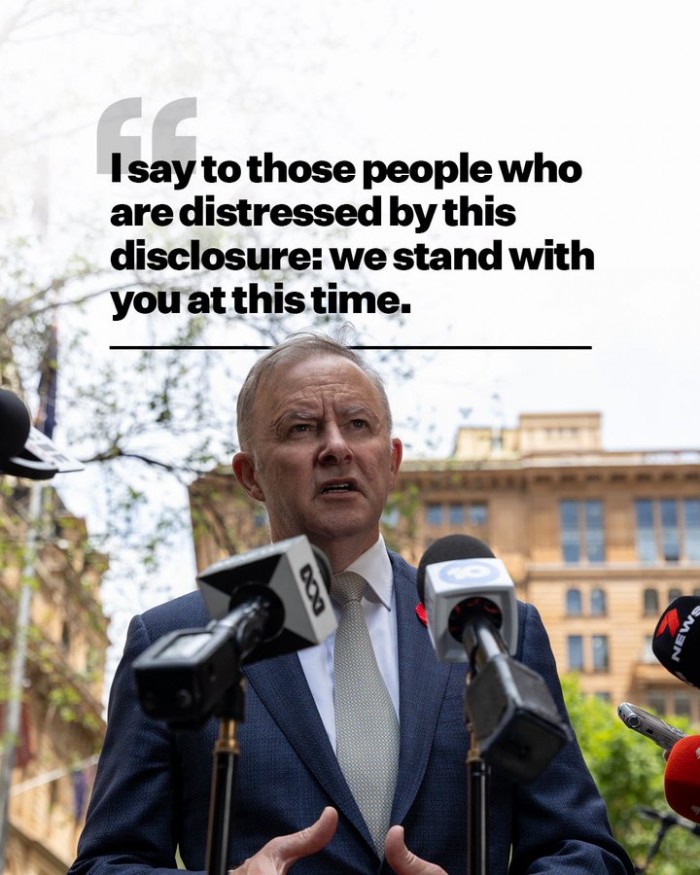

澳大利亞總理Anthony Albanese(他自己的Medibank數據甚至也被盜)在一條推文中說,澳大利亞聯邦調查局知道黑客在哪裡,並正在努力將他們繩之以法。

克肖說,警方的情報指向一個"一群關系松散的網絡罪犯",他們可能對以前世界各地的重大數據泄露事件負責,但沒有說出受害者的名字。

他補充說:"這些網絡罪犯的運作方式就像一個企業,他們的附屬機構和同夥都在支持這個企業,"他指的是LockBit等作為服務的勒索軟件集團運作。周四,一名與LockBit行動有關的俄羅斯和加拿大雙重國籍人士在加拿大被捕。

Medibank漏洞背後的黑客此前被認為與備受矚目的俄羅斯網絡犯罪團夥REvil(又稱Sodinokibi)有關。REvil曾經倒閉的暗網泄漏網站現在將流量重新定向到一個新的網站,該網站存放著被盜的Medibank數據,而且據觀察,該漏洞背後的黑客還使用REvil的文件加密惡意軟件的一個變種。

俄羅斯駐堪培拉大使館迅速反駁關於Medibank黑客位於俄羅斯的指控。大使館在周五的一份聲明中說:"由於某些原因,在法新社通過現有的專業溝通渠道與俄羅斯方面聯系之前,就已經發佈這一公告。我們鼓勵法新社適當地與各自的俄羅斯執法機構取得聯系。"

俄羅斯聯邦安全局(FSB)在1月份說,在應美國政府的要求進行幾次逮捕後,REvil"不復存在"。3月,烏克蘭國民雅羅斯拉夫-瓦辛斯基(Yaroslav Vasinskyi)被指控為與攻擊美國軟件供應商卡西亞(Kaseya)有關的REvil集團的關鍵成員,被從波蘭引渡到美國,以面對指控。

Group-IB的惡意軟件分析和威脅獵殺團隊負責人Roman Rezvukhin告訴TechCrunch:"即使在針對REvil的一系列執法行動之後,根據對最新的REvil勒索軟件樣本的分析,該團夥及其附屬機構似乎仍然不斷返回犯罪記錄。"

克肖周五說,法新社與國際刑警組織等國際夥伴一起,將"與俄羅斯執法部門就這些人進行會談"。

"重要的是要註意,俄羅斯從通過國際刑警組織分享的情報和數據中受益,隨之而來的是責任和問責,"克肖說。"對犯罪分子來說。我們知道你是誰,此外,當涉及到將海外罪犯帶回澳大利亞面對司法系統時,澳大利亞聯邦調查局有一些重要的成績。"

雖然澳大利亞聯邦調查局近年來成功引渡來自波蘭、塞爾維亞和阿拉伯聯合酋長國的人在澳大利亞面臨刑事指控,但引渡俄羅斯黑客可能是一個挑戰。2018年,俄羅斯總統弗拉基米爾-普京宣佈,"俄羅斯不向任何人引渡其公民"。

盡管法新社采取行動,但在其決定拒絕支付網絡犯罪分子的贖金要求後,Medibank的漏洞繼續惡化。周四,攻擊者的暗網博客發佈更多被盜數據,包括與墮胎和酒精相關疾病有關的敏感文件。該博客說,網絡犯罪分子聲稱,他們最初向Medibank索取1000萬美元的贖金,然後將金額減少到970萬美元,即每個受影響的客戶1美元。

"不幸的是,我們預計罪犯每天都會繼續發佈被盜的客戶數據,"Medibank首席執行官David Koczkar周五說。"這些數據背後是真實的人,濫用他們的數據是令人遺憾的,可能會使他們不願意尋求醫療服務"。