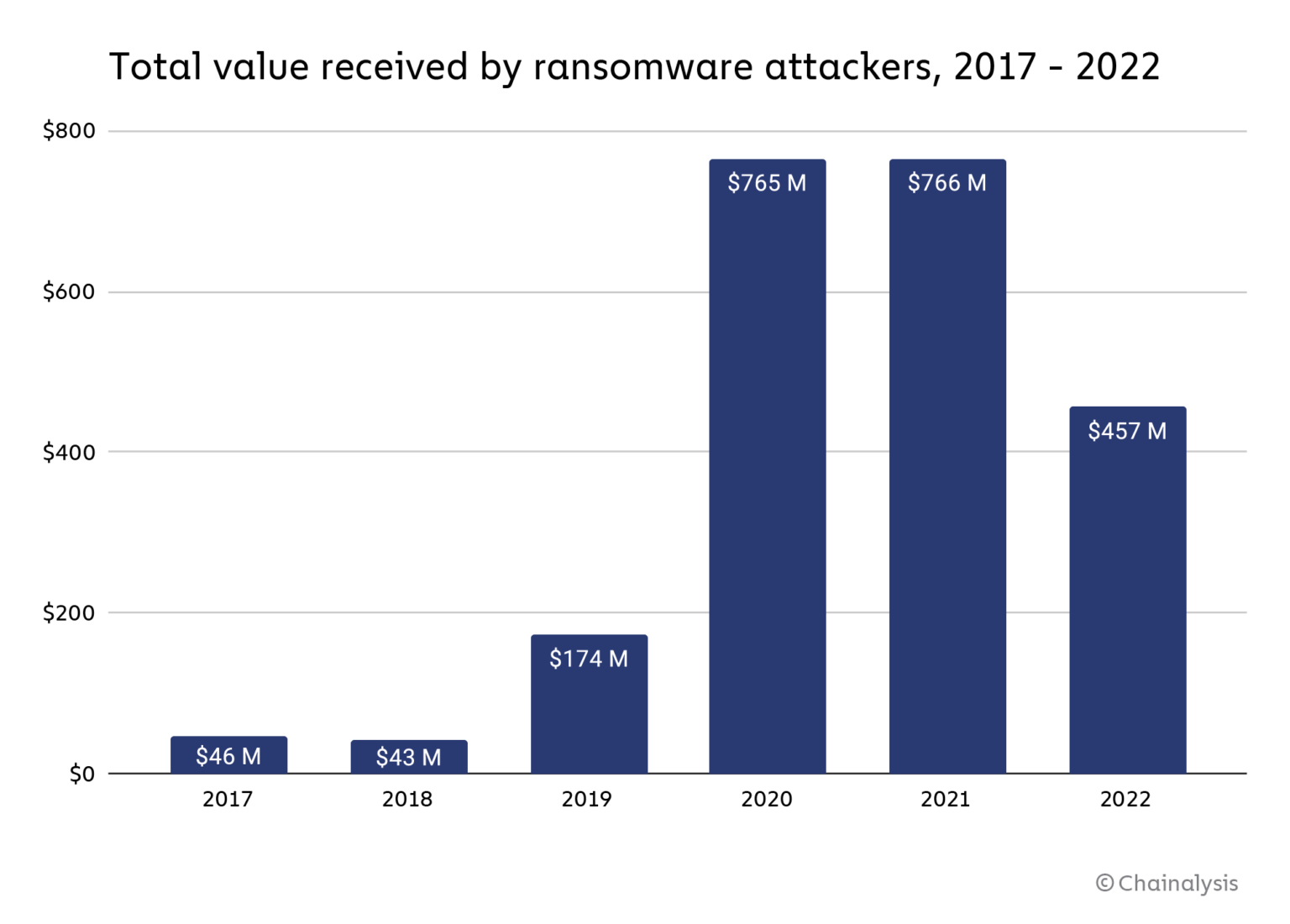

兩項新的研究表明,勒索軟件不再是過去那種有利可圖的企業級騙局。根據兩份單獨的報告,2022年攻擊者錢包的利潤和受害者的支付比例大幅下降。與一些執法和政府機構合作的區塊鏈分析公司Chainalysis在一篇博文中提出,根據其確定的與勒索軟件攻擊有關的加密貨幣地址的付款,向攻擊者的付款從2021年的7.66億美元下降到去年的4.57億美元。

該公司指出,其錢包數據並沒有提供對勒索軟件的全面研究;它不得不為這份報告將2021年的總額從602美元上調。但Chainalysis的數據表明,自其大流行的高峰期以來,支付贖金的行為已經大幅下降。

Chainalysis來自勒索軟件錢包的數據表明,去年支付給攻擊者的款項明顯減少--盡管攻擊的數量可能沒有如此明顯地減少。

攻擊者在惡意軟件之間的轉換速度更快,更多已知的攻擊者將其資金保存在主流加密貨幣交易所,而不是在贖金軟件繁榮時期更受歡迎的非法和資金混合的目的地。這可能看起來是進入成本較高的成熟市場的一個標志。但Chainalysis認為,這比典型的經濟現象更有意義。

較小的攻擊者經常在不同的勒索軟件即服務(RaaS)供應商之間切換,對目標進行各種A/B測試。而特定的惡意軟件毒株給贖金談判帶來不同的風險因素。當Conti,一個主要的勒索軟件品系被發現與克裡姆林宮和俄羅斯聯邦安全局(FSB)進行協調時,受害者有另一個理由,容易引發政府追究甚至制裁而不支付。遊戲《賽博朋克2077》和《巫師》的制造商CD Projekt Red就是典型的持這種論調的堅持者。

Conti的領導層隨後分裂,並最終在其他一些勒索軟件集團內部工作。因此,雖然勒索軟件可能看起來像一個有成千上萬參與者的巨大市場,但它仍然是一個小的、可追蹤的核心行為者群體,可以被監控。

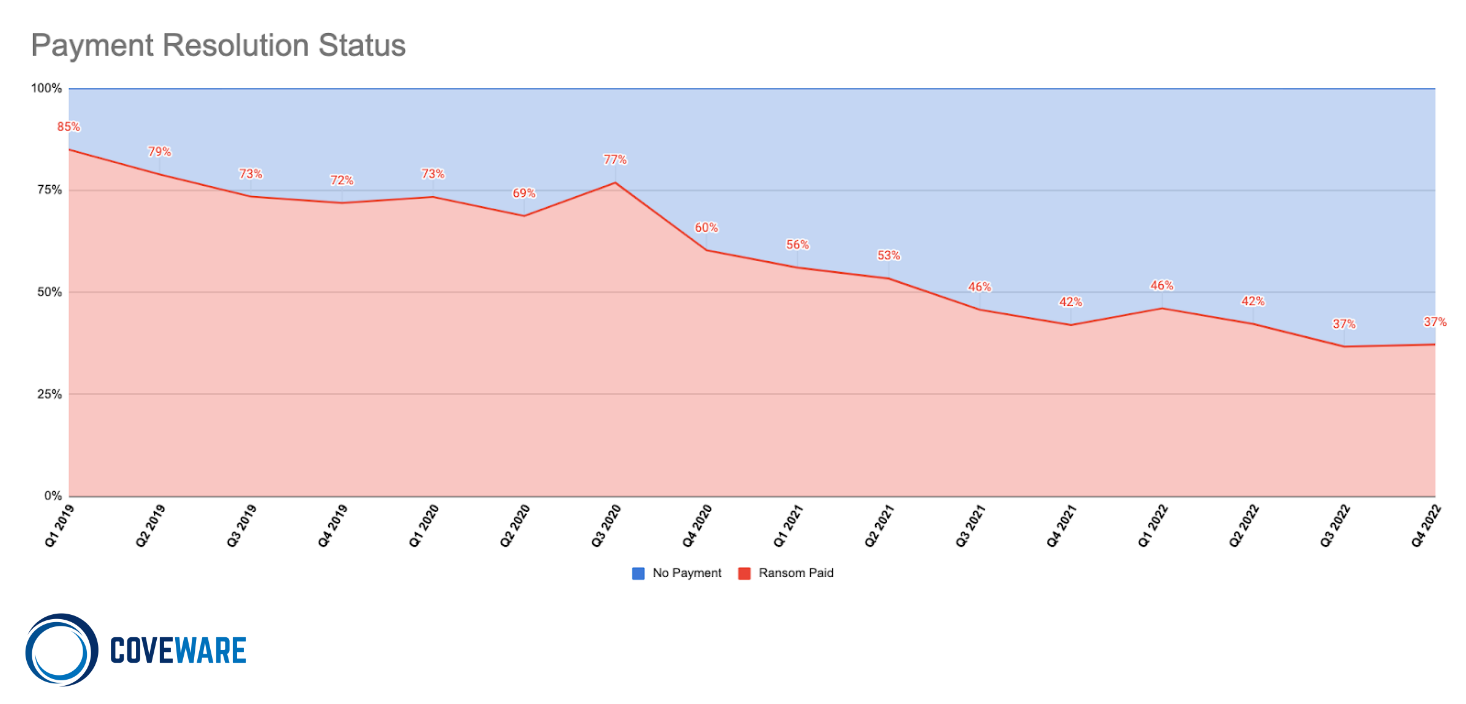

網絡安全分析公司Coveware也看到類似的趨勢,報告稱,受害者的支付率從2019年第一季度的85%下降到2022年第四季度的37%。該公司將此歸功於對安全和響應計劃的投資,執法部門在追回資金和逮捕行為人方面的改進,以及付款減少將勒索軟件攻擊者擠出市場的復合效應。

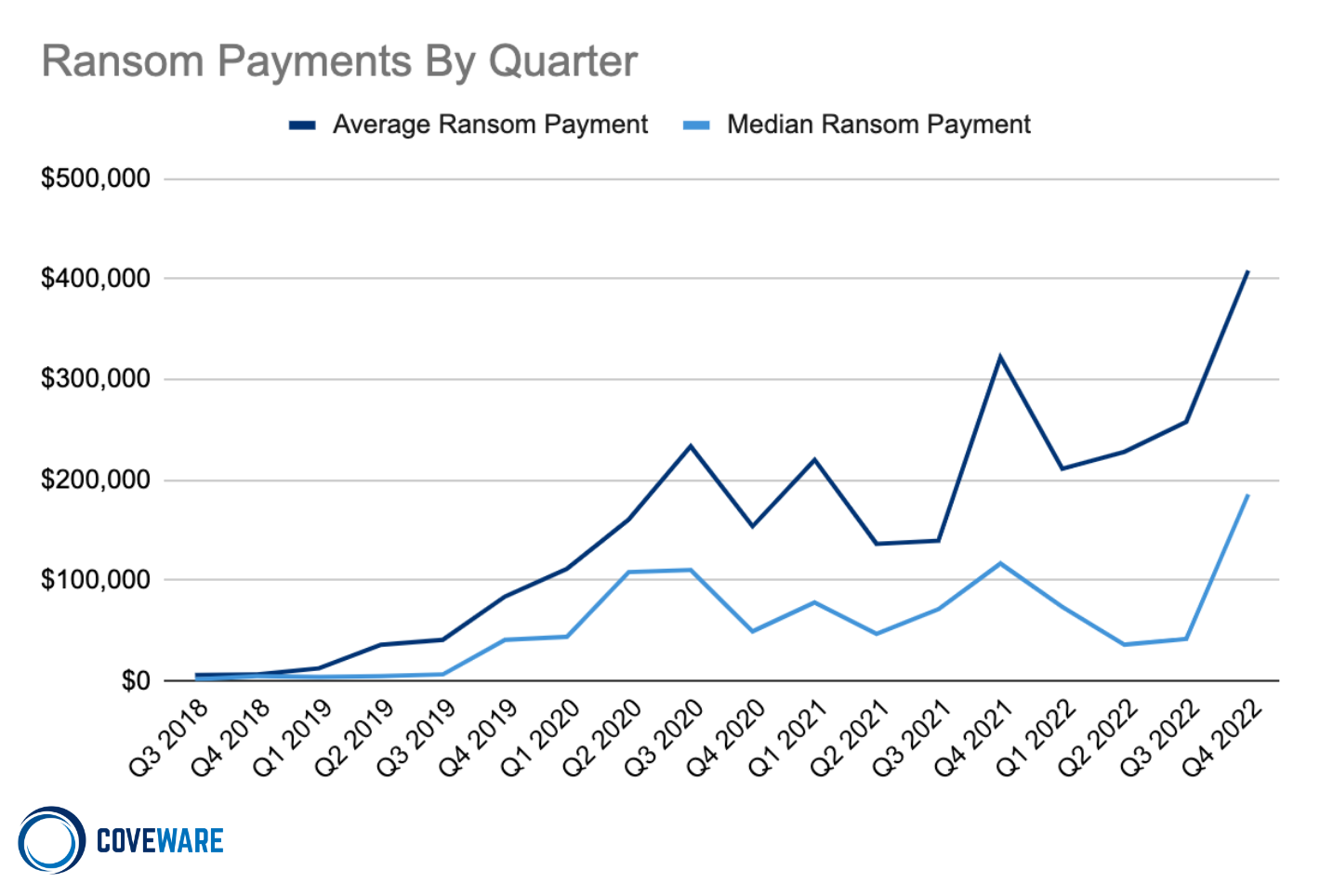

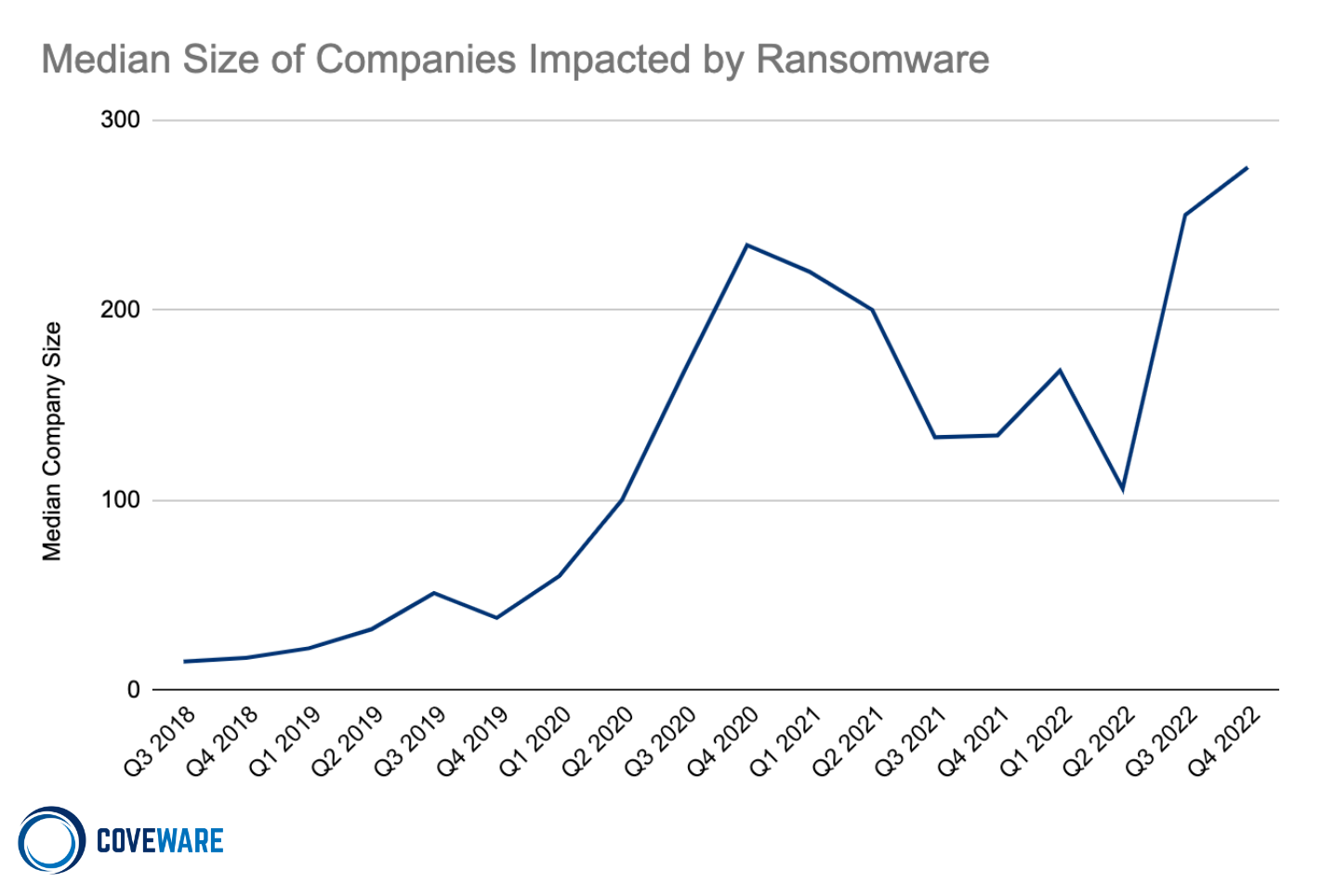

大多數情況與Chainalysis的報告一致,但Coveware有幾個令人驚訝的統計數據。2022年最後一個季度,贖金的平均和中位數都比前一個季度大幅上升。勒索軟件受害者的中位數也在上升,特別是在2022年的最後半年飆升到創紀錄的水平。Coveware認為這是對攻擊者不付款的另一個結果。以大公司為目標,可以提出更大的預付要求,更多的公司正試圖重新勒索受害者--這在以前隻有針對小公司的小公司才會這麼做。"RaaS集團比他們的前輩更不在乎維護他們的聲譽,"Coveware的帖子解釋說。"勒索軟件的行為者首先是受經濟驅動,當經濟形勢足夠嚴峻時,他們會屈服於欺騙和欺詐的水平,以挽回他們的損失。"