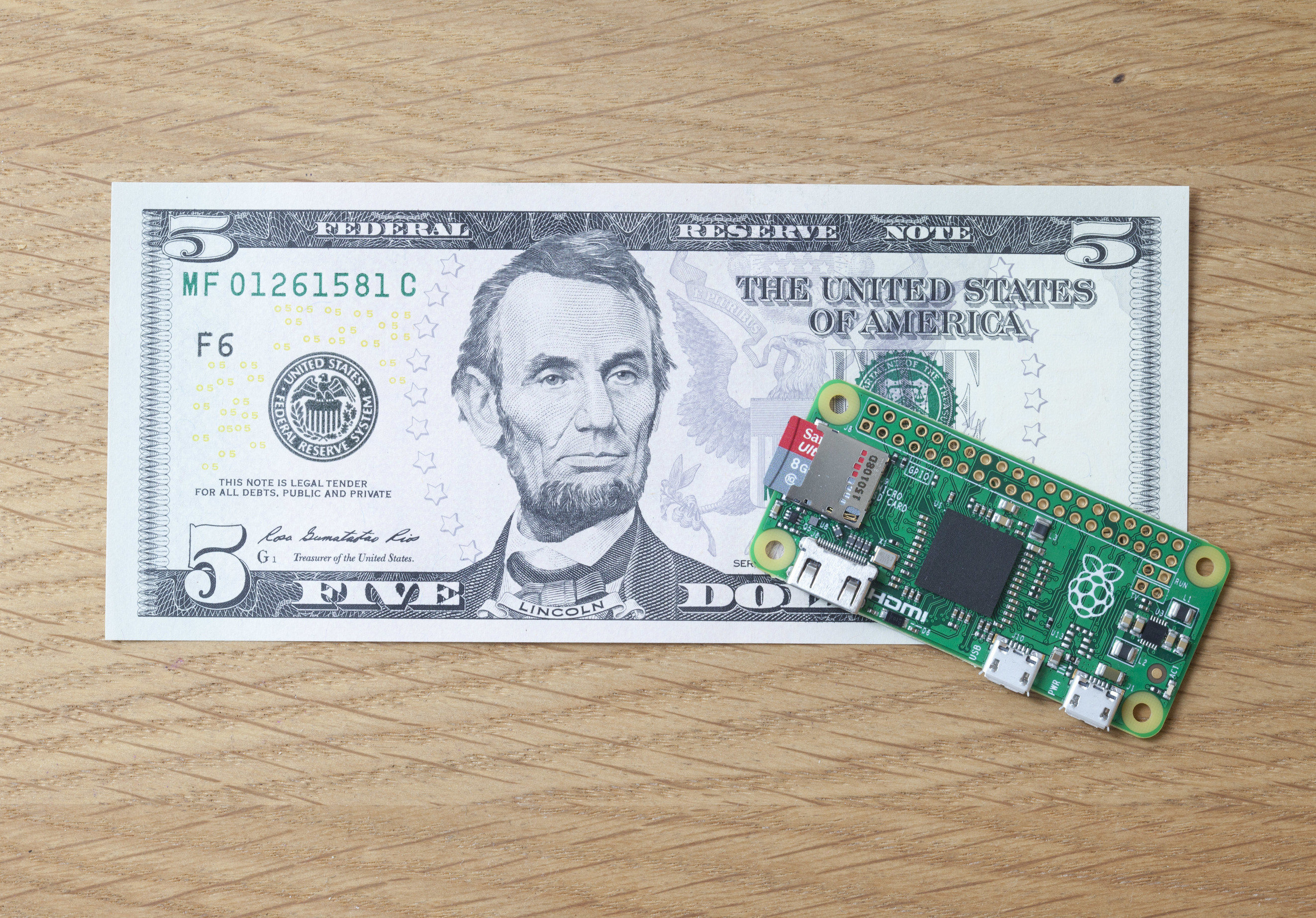

微軟的BitLocker加密技術是比較容易獲得的加密解決方案之一,它允許用戶安全地加密和保護數據免受威脅。然而,BitLocker似乎並不像人們想象的那樣安全。本周早些時候,YouTuber的用戶stacksmashing發佈一段視頻,展示他如何攔截BitLocker數據並竊取加密密鑰,從而解密存儲在系統中的數據。不僅如此,他還在43秒內利用一個可能不到10美元的RaspberryPiPico

為實施攻擊,他利用可信平臺模塊(TPM)。在大多數電腦和筆記本電腦中,TPM 位於外部,使用 LPC 總線從 CPU 發送和接收數據。微軟的 BitLocker 依賴 TPM 來存儲平臺配置寄存器和卷主密鑰等關鍵數據。

stacksmashing 在測試時發現,LPC 總線通過通信線路與 CPU 通信,這些通信線路在啟動時未加密,可被竊取關鍵數據。stacksmashing 將 Raspberry Pi Pico 連接到未使用連接器上的金屬針腳,以在啟動時捕獲加密密鑰。Raspberry Pi 被設置為在系統啟動時捕獲 TPM 的二進制 0 和 1,這樣他就能拼湊出卷主密鑰。完成後,他取出加密硬盤,使用帶卷主密鑰的解鎖程序解密硬盤。

微軟指出這些攻擊是可能實現的 ,但表示這需要復雜的工具和長時間對設備的物理訪問。不過,正如視頻所示,準備實施攻擊的人可以在一分鐘內完成攻擊。

不過,這其中也有一些註意事項需要牢記。這種攻擊隻適用於外部 TPM 模塊,CPU 需要從主板上的模塊獲取數據。現在,許多新型筆記本電腦和臺式機 CPU 都配備 fTPM,關鍵數據在 CPU 本身內部存儲和管理,微軟建議設置 BitLocker PIN 以阻止這些攻擊,但要做到這一點並不容易,因為需要設置組策略來配置 PIN。